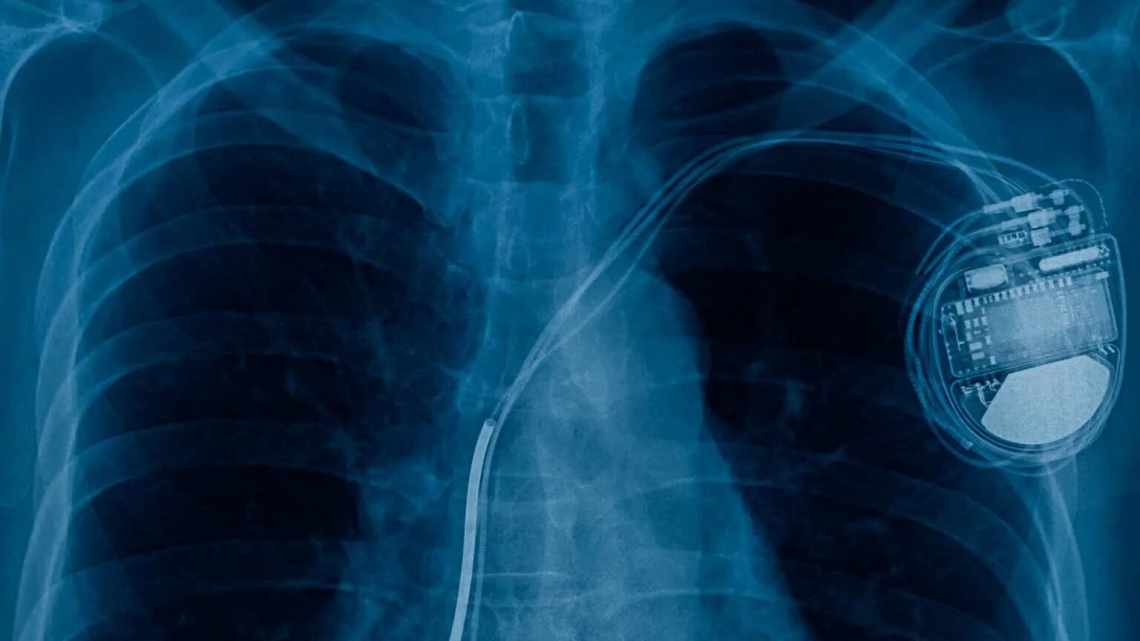

В імплантованих дефібриляторах Medtronic знайшли критичну вразливість

Два десятки моделей кардіовертерів-дефібриляторів компанії Medtronic, одного з найбільших виробників медичних приладів, не вимагають автентифікації при бездротовому підключенні. Це дозволяє зловмиснику порушити серцевий ритм пацієнта, змінивши налаштування приладу або подавши пряму команду на дефібрилятор. Повний список пристроїв, схильних до вразливості, доступний на сайті Medtronic, також інформація про вразливість опублікована на сайті Міністерства внутрішньої безпеки США.

Кардіостимулятори і кардіовертери-дефібрилятори, що підтримують бездротове підключення, отримали широке поширення, оскільки не вимагають хірургічного втручання для зчитування даних про стан приладу і зміни налаштувань, що, наприклад, актуально при серцевій ресинхронізуючій терапії. При цьому виробники медичного обладнання можуть використовувати власні пропріетарні протоколи зв'язку, безпека яких може бути під питанням.

Багато медичних приладів, вироблених Medtronic, використовують для бездротової передачі даних пропріетарний протокол Conexus. Фахівці з інформаційної безпеки виявили, що цей протокол не тільки передає дані в незашифрованому вигляді, але і не вимагає автентифікації при бездротовому підключенні до медичних приладів, у тому числі до імплантованих дефібриляторів. Потенційно це дозволяє зловмиснику викликати у пацієнта порушення серцевого ритму, що, в свою чергу, може призвести до серйозних проблем зі здоров'ям, аж до летального результату.

«Така атака може заподіяти шкоду пацієнту шляхом стирання налаштувань, що відповідають за лікування, або шляхом прямої команди на дефібрилятор», - заявив у бесіді з TechCrunch Пітер Морган, який виявив уразливість і повідомив про неї Medtronic в січні. «Оскільки протокол не підтримує автентифікацію, імплантований дефібрилятор не бачить різниці між командами від довіреного пристрою Medtronic і командами, отриманими від зловмисника».

Medtronic опублікувала інформацію про вразливість, навівши повний список пристроїв, схильних до бездротового підключення без автентифікації, а також заявила, що «користь для здоров'я при використанні бездротового моніторингу переважує реальний ризик використання вразливості». При цьому представники компанії уточнили, що імплантовані прилади не працюють у режимі зв'язку безперервно, а лише періодично (залежно від налаштувань конкретного приладу і пацієнта) пробуджуються, і регулярність цих спроб вийти на зв'язок важко передбачити сторонній людині. Крім того, прилади призначені для зв'язку на ближній відстані (до шести метрів). Тому для того, щоб скористатися вразливістю, зловмиснику потрібно не тільки розбиратися в протоколі Conexus і електрофізіології, а й перебувати поруч з пацієнтом у потрібний момент часу на невеликій відстані. Крім того, Medtronic уточнює, що звичайні кардіостимулятори не використовують протокол Conexus, тому не схильні до вразливості.

Компанія також заявляє, що вже працює над усуненням вразливості, проте яким чином і коли воно буде реалізовано, не уточнюється. Після того, як вразливість буде усунена, Medtronic повідомить лікарів і пацентів, при цьому в заяві окремо підкреслюється, що досі не зареєстровано жодного випадку використання вразливості для неавторизованого доступу до налаштувань кардіовертерів-дефібриляторів.

Кілька років тому вчені з'ясували, що кардіостимулятори і кардіовертери-дефібрилятори вразливі не тільки перед рамками металодетекторів, але і перед системами електронного відстеження товарів у магазинах, які встановлюються для запобігання крадіжкам. При цьому такий ефект спостерігався лише поруч з окремо розташованою рамкою (п'єдесталом). Сканери інших типів (у дверних рамах, стінах і підлозі) подібної дії не чинили.